Installation du Contrôleur de domaine.

Initialisation de la machine :

Importez ou créer une machine virtuelle Windows Server 2012 R2,

Pensez à affecter aux machines virtuelles l'ensemble des cœurs de processeurs présents sur la machine physique.

Pour la machine qui est Contrôleur de domaine, on peut passer en mémoire dynamique pour permettre à la machine d'utiliser entre 600 Mo et 2000 Mo de Ram en fonction des besoins.

Si l'hôte est en Windows 2012 R2 on peut activer dans les services d'intégrations de la machine virtuelles « les services d'invités » pour disposer des fonctionnalités d'affichage de Session Etendue.

- Une fois la machine installée, on aura systématiquement besoin d'effectuer les étapes :

- Renommer la machine

- Assigner l'adresse IP

- Désactiver la sécurité renforcée Internet Explorer

- Ajouter un équivalent du menu démarrer dans la machine (optionnel)

- Activer le Bureau à distance et ouvrir le port 3389 sur le pare feu en TCP et UDP

Pour désactiver la sécurité renforcée sur Internet Explorer on lance le script suivant

$AdminKey

=

"HKLM:\SOFTWARE\Microsoft\Active Setup\Installed Components\{A509B1A7-37EF-4b3f-8CFC-4F3A74704073}"

$UserKey

=

"HKLM:\SOFTWARE\Microsoft\Active Setup\Installed Components\{A509B1A8-37EF-4b3f-8CFC-4F3A74704073}"

Set-ItemProperty

-Path

$AdminKey

-Name

"IsInstalled"

-Value

0

Set-ItemProperty

-Path

$UserKey

-Name

"IsInstalled"

-Value

0

Stop-Process

-Name

Explorer

Write-Host

"IE Enhanced Security Configuration (ESC) has been disabled."

-ForegroundColor

Green

http://stackoverflow.com/questions/9368305/disable-ie-security-on-windows-server-via-powershell

Pour les autres paramètres et pour installer les binaires d'Active Directory on lance le script suivant en changeant auparavant les variables correspondants

- au nom Netbios de la machine,

- à son adresse IP,

- à sa passerelle

- et l'adresse du serveur DNS.

$Nomdeserveur="Srv01"

$AdressIP="172.16.7.203"

$Gateway="172.16.7.1"

$AdressDNS="8.8.8.8"

Net

user

Admin01

Aw2

/add

Net

localgroup

Administrateurs

Admin01

/ADD

set-ExecutionPolicy

-ExecutionPolicy

Unrestricted

-Force

-Confirm:$false

# Configuration réseau

New-NetIPAddress

-IPAddress

$AdressIP

-PrefixLength

16

-defaultgateway

$Gateway

-InterfaceAlias

Ethernet

Set-DnsClientServerAddress

-ServerAddresses

$AdressDNS

-InterfaceAlias

Ethernet

# Installation des composants Active Directory

Add-WindowsFeature

AD-Domain-Services,GPMC,RSAT,RSAT-Role-Tools,RSAT-AD-Tools,RSAT-AD-PowerShell,RSAT-ADDS,RSAT-AD-AdminCenter

Rename-Computer

-NewName

$Nomdeserveur

Set-Service

NetTcpPortSharing

-StartupType

Automatic

Restart-Computer

PS : Durant l'installation, la machine doit avoir chargé le média d'installation de Windows 2012 R2 Server sans quoi elle ne peut retrouver les binaires d'installations.

Installation de l'Active Directory via l'interface graphique

Suivre la procédure donnée dans le document le document « Installation Active Directory.docx »

Installation de l'Active Directory en ligne de commande

Installation de l'Active Directory grâce à PowerShell

- Changer les variables du nom de domaine et du mot de passe de restauration des services d'annuaires dans les scripts suivant.

- Enregistrer votre script pour le lancer sur le serveur à promouvoir en Contrôleur de domaine.

$Mondomain="WinCloud2.priv"

$PwdrestaurationAD=ConvertTo-SecureString("Paris.13!") -asplaintext

-force

Install-ADDSForest

-DomainName

$Mondomain

-SafeModeAdministratorPassword

$PwdrestaurationAD

-InstallDns

-Confirm:$false

- Vérifier le niveau fonctionnel de la forêt à l'aide de la console Domaine et Approbation Active Directory.

- Vérifier le niveau fonctionnel du domaine à l'aide de la console Utilisateur et Ordinateur Active Directory.

Vérifiez que les enregistrements de ressources SRV ont été inscrits dans le système DNS

Dans l'arborescence de l'outil d'administration DNS, développez le nom de votre ordinateur puis la zone de recherche directe, et enfin cliquez sur <mondomaine>.lan.

Quel est le rôle des dossiers qui viennent d'apparaître ?

A quoi correspondent les enregistrements se trouvant dans le dossier _tcp ?

Fermez l'outil d'administration DNS.

Vérifiez la création de la base de données et des fichiers de log

Ouvrez le menu Start puis l'option Run… (R), puis tapez :

%systemroot%\ntds et validez.

Que contient ce répertoire ?

Fermez la fenêtre NTDS

(Prérequis E2013 http://technet.microsoft.com/fr-fr/library/aa996719(v=exchg.150).aspx)

Installation du premier Serveur Exchange

On installe un premier serveur Exchange qui aura tous les rôles pour avoir une infrastructure fonctionnelle.

Création d'un compte Administrateur pour l'installation d'Exchange (Optionnel):

Créer un compte membre des groupes Admins de l'entreprise, Admins de domaine, Admin de Schéma qui pourra procéder à l'installation d'Exchange.

Initialisation du serveur Exchange

$Nomdeserveur="SrvEX1"

$AdressIP="172.16.7.204"

$Gateway="172.16.7.1"

$AdressDNS="8.8.8.8"

Net

user

Admin01

Aw2

/add

Net

localgroup

Administrateurs

Admin01

/ADD

set-ExecutionPolicy

-ExecutionPolicy

Unrestricted

-Force

-Confirm:$false

# Configuration réseau

New-NetIPAddress

-IPAddress

$AdressIP

-PrefixLength

16

-defaultgateway

$Gateway

-InterfaceAlias

Ethernet

Set-DnsClientServerAddress

-ServerAddresses

$AdressDNS

-InterfaceAlias

Ethernet

Rename-Computer

-NewName

$Nomdeserveur

#Set-Service

NetTcpPortSharing

-StartupType

Automatic

Restart-Computer

Au redémarrage on lance la mise en domaine

# ce script sert à rentrer une machine dans le domaine

$Adomain="Wincloud2.priv"

$username="WinCloud2\administrateur"

# saisir ici le nom de domaine \ compte administrateur...

$password=ConvertTo-SecureString "Pw1" -AsPlainText -force

#ici replacer Aw2 par le password du compte administrateur du domaine

$mycred=new-object System.Management.Automation.PSCredential $username, $password

add-computer -DomainName $Adomain -Credential $mycred

Installation des prérequis sur le serveur qui va procéder à la mise à niveau du Schéma.

Sur le serveur qui va permettre de faire la mise à niveau du Schéma AD Installez le « Remote Tools Administration Pack » sur le serveur utilisé pour préparer l'Active Directory en lançant la commande suivante :

Install-WindowsFeature RSAT-ADDS

Installation des pré-requis pour l'installation d'un serveur Exchange

Install-WindowsFeature

AS-HTTP-Activation, Desktop-Experience, NET-Framework-45-Features, RPC-over-HTTP-proxy, RSAT-Clustering, RSAT-Clustering-CmdInterface, Web-Mgmt-Console, WAS-Process-Model, Web-Asp-Net45, Web-Basic-Auth, Web-Client-Auth, Web-Digest-Auth, Web-Dir-Browsing, Web-Dyn-Compression, Web-Http-Errors, Web-Http-Logging, Web-Http-Redirect, Web-Http-Tracing, Web-ISAPI-Ext, Web-ISAPI-Filter, Web-Lgcy-Mgmt-Console, Web-Metabase, Web-Mgmt-Console, Web-Mgmt-Service, Web-Net-Ext45, Web-Request-Monitor, Web-Server, Web-Stat-Compression, Web-Static-Content, Web-Windows-Auth, Web-WMI, Windows-Identity-Foundation , RSAT-ADDS

Restart-Computer

(Réf : http://technet.microsoft.com/en-us/library/bb691354(EXCHG.150).aspx)

Installez les produits suivants :

Les deux derniers modules sont inutiles pour notre installation d'Exchange 2013 SP1.( Ils étaient nécessaires avant )

Décompression des sources d'Exchange

Récupérer les sources les plus récentes d'Exchange 2013, au jour de la rédaction de ce labs, la source la plus récente est « Mise à jour cumulative 6 pour Exchange Server 2013 (KB2961810 »

Disponible ici http://www.microsoft.com/fr-fr/download/details.aspx?id=44022

Mise à niveau du Schéma Active Directory

Sur le Contrôleur de domaine, on peut lancer la commande suivante qui va mettre à niveau le schéma AD pour la version d'Exchange actuelle.

Setup.exe /PrepareSchema /IacceptExchangeServerLicenseTerms

Vérification de la mise à niveau du schéma AD (optionnel)

On peut vérifier la réalisation de l'exécution de la mise à niveau du schéma en vérifiant que la valeur de la propriété rangeUpper sur ms-Exch-Schema-Verision-Pt dans le contexte d'appellation Schéma correspond la valeur de la version d'Exchange 2013 installée.

Mode opératoire :

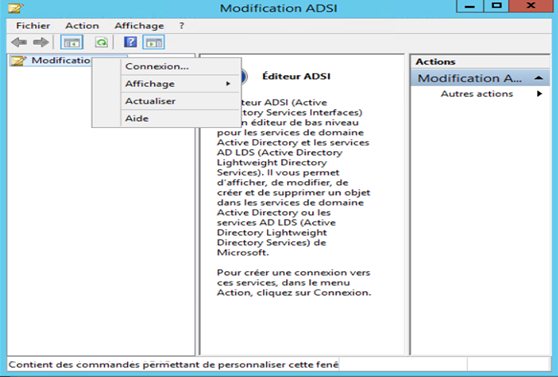

1. Appuyez sur WIN + R, tapez adsiedit.msc, puis appuyez sur ENTRÉE.

2. Dans ADSI Edit, cliquez avec le bouton droit de la souris sur ADSI Edit dans le volet de navigation, puis cliquez sur Connexion

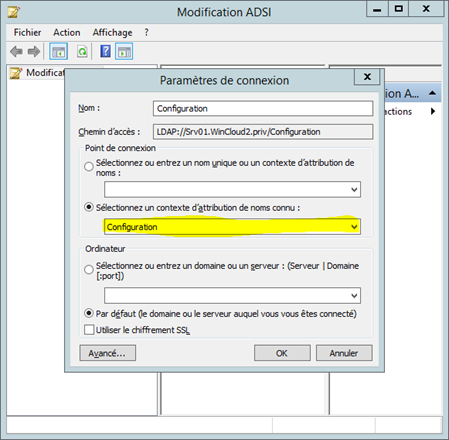

3. Dans Paramètres de connexion, sélectionnez « Contexte d'attribution de noms connu », puis choisissez Schéma. Cliquez sur OK.

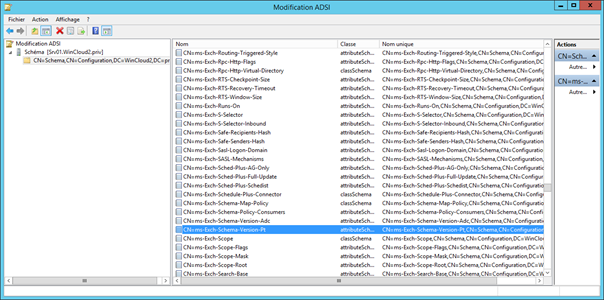

4. Développez

Schéma [<domaine FQDN>], puis CN=Schema, CN=Configuration,DC=domaine, DC=com

Sélectionnez l'attribut ms-Exch-Schema-Verision-Pt et éditez ses propriétés.

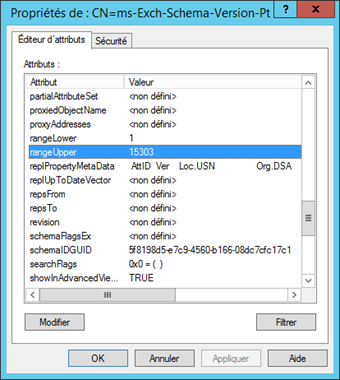

5. Récupérez la valeur de la propriété rangeUpper, vérifiez que la propriété rangeUpper sur ms-Exch-Schema-Verision-Pt est définie sur la valeur indiquée pour votre version d'Exchange 2013 dans le tableau Versions d'Active Directory dans Exchange 2013 disponible sur http://technet.microsoft.com/fr-fr/library/bb125224(v=exchg.150).aspx

6. Assurez-vous que la valeur dans msExchangeProductId correspond à la valeur dans le tableau Versions d'Active Directory dans Exchange 2013 pour la version d'Exchange 2013 que vous installez.

Si vous séparez les étapes pour étendre le schéma et préparer Active Directory, vous pouvez utiliser ADSI Edit pour vérifier des propriétés supplémentaires et garantir que chaque étape est terminée. Utilisez les informations de la liste ci-dessous pour vérifier que ces propriétés ont les valeurs correctes.

•Dans le contexte d'appellation Schéma, vérifiez que la propriété rangeUpper sur ms-Exch-Schema-Verision-Pt est définie sur la valeur indiquée pour votre version d'Exchange 2013 dans le tableau Versions d'Active Directory dans Exchange 2013.

•Dans le contexte d'appellation Configuration, vérifiez que la propriété objectVersion dans CN=<votre organisation>,CN=Microsoft Exchange,CN=Services,CN=Configuration,DC=< de domaine est définie sur la valeur indiquée pour votre version d'Exchange 2013 dans le tableau Versions d'Active Directory dans Exchange 2013.

Mise à niveau des domaines Active Directory

On doit lancer la commande suivante dans chaque domaine AD.

Setup /PrepareAD /OrganizationName:OrganizationName /IAcceptExchangeServerLicenseTerms

Exemple

Setup /PrepareAD /OrganizationName:"WinCloud" /IAcceptExchangeServerLicenseTerms

Installation d'Exchange

La ligne de commande à lancer pour faire une installation d'Exchange est :

Setup.exe /mode:Install /role:ClientAccess,Mailbox /TargetDir:"C:\Exchange Server" /IacceptExchangeServerLicenseTerms /CustomerFeedbackEnabled:False

Ou encore

Setup.exe /mode:Install /role:CA,MB/TargetDir:"C:\Exchange Server" /IacceptExchangeServerLicenseTerms

Autre exemple : Setup.exe /role:ClientAccess,Mailbox /UpdatesDir:"C:\ExchangeServer\New Patches" /IAcceptExchangeServerLicenseTerms

This command updates ExchangeServer.msi with patches from the specified directory, and then installs the Client Access server role, Mailbox server role, and the management tools. If a language pack bundle is included in this directory, the language pack is also installed.

(Réf : http://technet.microsoft.com/en-us/library/aa997281(v=exchg.150).aspx=)

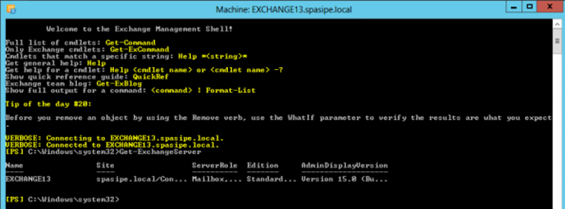

Vérification de l'installation Exchange

Lancez le « Exchange Management Shell »

Et lancez la commande « Get-ExchangeServer »

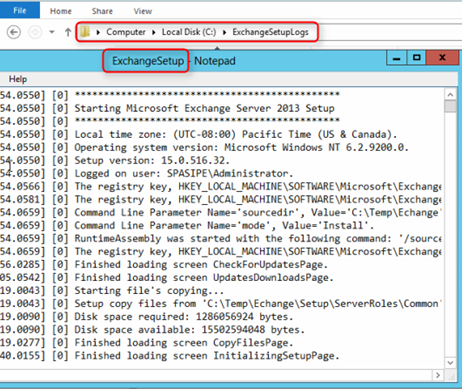

2. Etudiez les logs dans les emplacements suivants :

- Application de l'Observateur d'événements,

- <system drive>\ExchangeSetupLogs\ExchangeSetup.log. La variable<system drive>.

Envoie et réception d'un premier email :

Lancez l'url https://localhost/owa dans votre navigateur et passez les messages d'alerte de sécurité.

Une fois la page d'authentification atteinte, connectez-vous avec les identifiants du compte administrateur pour accéder à votre Webmail.

A partir du Webmail envoyer un email à l'administrateur (vous-même) et vérifier que vous recevez ce mail par la suite dans la boite de réception.

Vérification des objets crées dans l'Active Directory

Après avoir effectué ces opérations, vérifiez les changements effectués. Remarquez la présence de quelques comptes utilisateurs : 3 comptes SystemMailbox et de unités d'organisation « Microsoft Exchange Security Groups »

![]()